تروجان اندرویدی Svpeng اطلاعات بانکی کاربران را به سرقت می برد

شرکت امنیتی کسپرسکی (Kaspersky Lab) خبر از کشف نسخه جدید تروجان بانکی معروف Svpeng برای سیستم عامل اندروید می دهد که در نقش کیلاگر (keylogger) هم ظاهر شده و می تواند با دسترسی به قابلیت ...

شرکت امنیتی کسپرسکی (Kaspersky Lab) خبر از کشف نسخه جدید تروجان بانکی معروف Svpeng برای سیستم عامل اندروید می دهد که در نقش کیلاگر (keylogger) هم ظاهر شده و می تواند با دسترسی به قابلیت های پایه سیستم عامل، اقدام به سرقت داده ها نماید.

این بدافزار از طریق وب سایت جعلی و در قالب نرم افزار ادوبی فلش نصب می شود، ضمن اینکه روی به روز ترین نسخه اندروید هم اجرا می گردد. پس از نصب، چندین مورد دسترسی حساس از جمله خدمات accessibility و اپلیکیشن پیش فرض برای ارسال پیامک را دریافت می کند.

پس از موفقیت در این موارد، توانایی ارسال و دریافت پیام، برقراری تماس و دسترسی به مخاطبین را پیدا کرده و هرگونه تلاش برای حذف این اپلیکیشن، به شکست منتج خواهد شد. این برنامه با فشرده شدن هر دکمه روی کیبورد دستگاه، اسکرین شات گرفته و آن را به سرور اصلی خودش ارسال می کند.

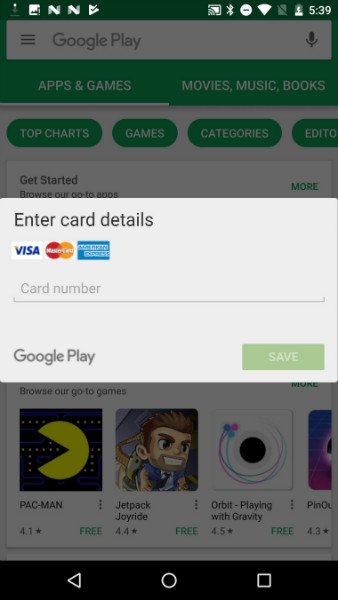

در ادامه، این تروجان اپلیکیشن های بانکی نصب شده روی موبایل را شناسایی کرده و سپس با نمایش صفحات جعلی، تلاش می کند تا اطلاعات کارت های اعتباری و حساب های بانکی فرد را نیز به سرقت ببرد.

به گزارش کسپرسکی، تعداد حملات Svpeng چندان زیاد نیست. فعالیت این تروجان تاکنون در 23 کشور مشاهده شده که بیشترین تعداد قربانیان به کشور روسیه تعلق دارد. البته این بدافزار روی دستگاه هایی که زبان اصلی آنها روسی است، اجرا نمی شود. ظاهراً هکرهای روسی برای جلوگیری از شناسایی زودهنگام و دستگیر شدن، چنین رویکردی را در پیش می گیرند.

گفتنیست راهکار اصلی و ساده برای مقابله با این تروجان، استفاده از پلی استور به عنوان منبع اصلی برای نصب اپلیکیشن هاست.

برای گفتگو با کاربران ثبت نام کنید یا وارد حساب کاربری خود شوید.