بدافزار اندرویدی با توانایی روت کردن سیستم، 14 میلیون دستگاه را آلوده کرده است

شرکت امنیتی «Checkpoint» اخیراً جزئیات مربوط به بدافزاری را منتشر کرده که می تواند پس از نفوذ به دستگاه، سیستم عامل اندروید را روت کند. بر اساس اطلاعات موجود، بدافزار مورد بحث که «CopyCat» نام ...

شرکت امنیتی «Checkpoint» اخیراً جزئیات مربوط به بدافزاری را منتشر کرده که می تواند پس از نفوذ به دستگاه، سیستم عامل اندروید را روت کند.

بر اساس اطلاعات موجود، بدافزار مورد بحث که «CopyCat» نام دارد، در بعضی از اپلیکیشن های خارج از «Google Play Store» وجود داشته و موبایل های اندرویدی را روت می کند. این بد افزار پس از نصب چند نرم افزار جعلی، اقدام به پخش تبلیغات کرده و همچنین مبالغ پرداختی در سایر اپلیکیشن ها را به سرقت می برد.

موارد مورد بحث به دلیل وجود برخی از حفره های امنیتی در سیستم عامل اندروید میسر شده، که مهمترین آنها امکان روت کردن دستگاه توسط بدافزار مورد بحث بوده و این مسئله، کاربر را در معرض طیف وسیعی از رخنه ها و مشکلات امنیتی قرار می دهد.

CopyCat پس از روت کردن تلفن اندرویدی، کُدهای مربوط به سیستم پردازش اپلیکیشن را تغییر داده و برای توسعه دهندگان خود امکان نظارت بر فعالیت های کاربر را فراهم می کند. توسعه دهندگان همچنین می توانند با استفاده از این دسترسی، تبلیغات جعلی خود را در سایر اپلیکیشن ها نمایش داده و یا مبالغ پرداختی در نرم افزارهای دیگر را از آن خود کنند.

خطر مهم دیگری که بدافزار جدید به همراه دارد، امکان نفوذ به شبکه های اطلاعاتی شرکت ها و سازمان ها و همچنین سرقت اطلاعات حساس موجود روی دستگاه است، که نگرانی های امنیتی بابت شیوع CopyCat را دوچندان می کند.

توسعه دهندگان CopyCat تا کنون از طریق بدافزار خود 1.5 میلیون دلار درآمد داشته اند

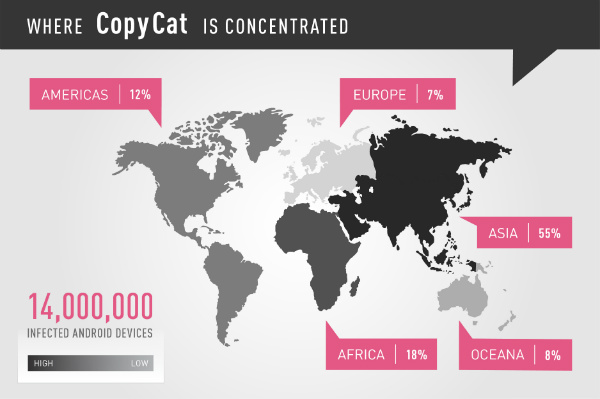

از میان سیستم های آلوده به بدافزار که بیش از نیمی از آنها در آسیا قرار دارند، 8 میلیون دستگاه روت شده اند که در 4.9 میلیون مورد از آنها نرم افزارهای جعلی نصب شده، و 3.8 میلیون کاربر هر روز با تبلیغات آزاردهنده ای که CopyCat به نمایش می گذارد سر و کار دارند. جالب است بدانید که به دلیل آمار بالای موبایل های آلوده، توسعه دهندگان بدافزار مورد بحث تا کنون موفق به کسب درآمد 1.5 میلیون دلاری از تبلیغات جعلی شده اند.

گفتنی است هنوز توسعه دهندگان CopyCat شناسایی نشده اند اما، ردپای فعالیت آنان در شبکه تبلیغاتی چینی «MobiSummer» رؤیت شده که احتمال می رود تیم مذکور، بدون اطلاع مدیران در حال سوء استفاده از زیرساخت های شبکه برای نفوذ به موبایل های اندرویدی و همچنین کسب درآمد برای خود باشد.

لازم به ذکر است که اکثر موبایل های آلوده، از اندروید 5 یا نسخه های قدیمی تر سیستم عامل گوگل استفاده می کنند که احتمالاً آخرین به روز رسانی های امنیتی را دریافت نکرده اند.

در نهایت پیشنهاد می کنیم برای جلوگیری از نفوذ بدافزار CopyCat به ابزارهای اندرویدی، همواره موبایل و تبلت خود را به روز رسانی کرده و نرم افزارهای مورد نیاز را از پلی استور تهیه نمایید.

دیدگاهها و نظرات خود را بنویسید

برای گفتگو با کاربران ثبت نام کنید یا وارد حساب کاربری خود شوید.

حالا ببینن از چه متودی برای روت استفاده میکنه انقدرراحت :/ الان هرکی بخواد روت کنه در به در باید دنبال آمورش بگرده

من گوشیم s3 عه و با lineage os کار میکنم اندروید 7.1.2 اخرین پچ امنیتی با فاصله یه هفته اپدیت میشه براش.

آخرین آپدیت واسه گوشی من چهار سال پیش بود، حالا چجوری همواره گوشیمو آپدیت کنم؟