افشاگری تازه ویکی لیکس: ابزار Cherry Blossom سازمان سیا برای نفوذ به روترها

روترها را می توان به منزله دروازه ورودی برای تمام شبکه ها در نظر گرفت که دسترسی کامل را به کاربر داده، و فقط به چند مورد قابلیت امنیتی برای جلوگیری از حملات از راه دور ...

روترها را می توان به منزله دروازه ورودی برای تمام شبکه ها در نظر گرفت که دسترسی کامل را به کاربر داده، و فقط به چند مورد قابلیت امنیتی برای جلوگیری از حملات از راه دور مجهز هستند. اگر روتر یک شخص حقیقی یا حقوقی را در اختیار بگیرید، در واقع می توانید تمامی فعالیت های آنلاین و تحت شبکه را کنترل نمایید.

سازمان سیا از نسخه دستکاری شده فرمور روتر برای نفوذ به آن استفاده می کند

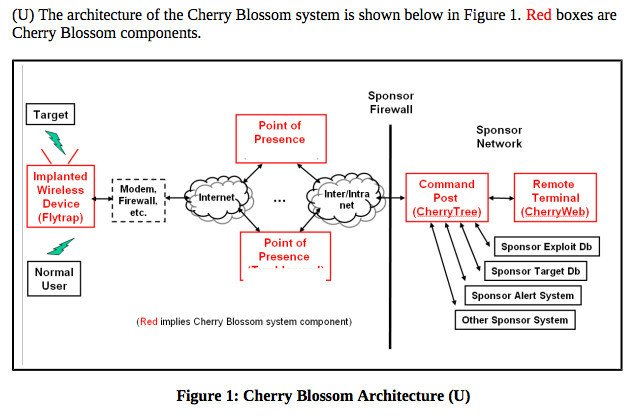

طبق اسناد جدیدی که توسط ویکی لیکس منتشر شده، سازمان سیا مجموعه ای از ابزارها را برای این منظور در اختیار دارد. امروز صبح اسناد مربوط به برنامه ای با نام زیبای «شکوفه گیلاس» (Cherry Blossom) منتشر شده که می تواند از نسخه تغییر یافته فرمور یک روتر مشخص، برای تبدیل کردن آن به ابزار جاسوسی استفاده نماید. Cherry Blossom زمانی که در روتر هدف قرار گرفت، امکان نظارت از راه دور را فراهم ساخته و ترافیک داده، اطلاعات حساس همچون رمزهای عبور و هدایت کاربر به سمت وب سایت های مشخص شده را میسر می سازد.

این سند، بخشی از مجموعه محتوای انتشار یافته در مورد ابزارهای جاسوسی و نفوذ سازمان سیا به شمار می رود که پیش از این موارد مشابهی در مورد محصولات اپل یا تلویزیون های هوشمند سامسونگ را نیز در بر می گیرفت. همچون قبل، تاریخ این اسناد به سال 2012 بر می گردد و مشخص نیست طی پنج سال اخیر، چه تغییراتی در آنها ایجاد شده و به چه سطحی رسیده اند.

راهنمای نسخه های مختلف Cherry Blossom نشان می دهد که انواع مدل های روتر از سازندگان معتبر جهانی، هدف این نرم افزار جاسوسی قرار گرفته اند. اگرچه سرعت ارتقای سخت افزاری باعث شده تا تمامی مدل های روتر در این فهرست جای نگیرند، اما برخی از پرفروش ترین نمونه ها در سطح جهان را در این لیست می بینیم.

طبق راهنمای مورد بحث تا آگوست 2012، 25 روتر مختلف از 10 تولید کننده معتبر یعنی ایسوس، بلکین، بوفالو، دِل، دی لینک، لینک سیس، موتورولا، نت گیر، سنائو، و یو اس روباتیکس در دسترس Cherry Blossom قرار داشته اند. جرئیات نحوه نصب فرمور تغییر یافته روی دستگاه ها نیز به تفصیل ارائه شده است.

جالب است که در بین روش های نصب این فرمور به عبارت «عملیات زنجیره تأمین» نیز اشاره شده، یعنی سازمان سیا توانسته قبل از رسیدن دستگاه به کاربر نهایی، آن را تغییر دهد و نسخه آماده جاسوسی را در بازار توزیع نماید. در این اسناد از ابزاری به نام Claymore نیز یاد شده که هنوز هیچ اطلاعاتی در مورد آن نداریم.

مشخص نیست کاربرد این ابزار تا چه حد گسترده بوده، چون در راهنمای آن بیشتر به اهداف مشخص اشاره شده تا نظارت عمومی، اما بعید نیست که NSA نیز چنین ابزارهایی را در اختیار داشته و از آن برای جاسوسی در مقیاس گسترده استفاده می کند.

دیدگاهها و نظرات خود را بنویسید

برای گفتگو با کاربران ثبت نام کنید یا وارد حساب کاربری خود شوید.

بعد مردم بدبخت ما میان از آمریکا طرفداری میکنن!!!!

دیگه دارن عنشو در میارن